CNCF спонсировал этот пост.

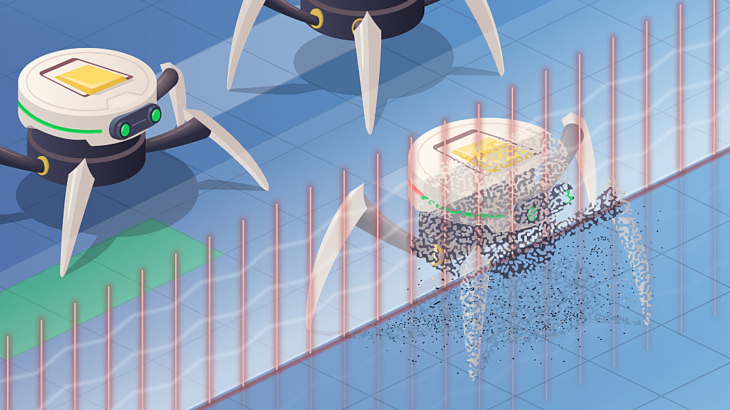

Трафик бота разделяется между полезными и злонамеренными ботами. Полезные боты, такие как сканеры поисковых систем, мониторы работы и архивные услуги, обычно уважают политику сайта и вносят ценность. Злодие боты занимаются соскобкой данных, начинкой учетных данных, атаках DDOS и спам -кампаниям, часто игнорируя традиционные элементы управления доступа, такие как robots.txt.

Недавние сообщения показывают, что около половины всего веб -трафика — боты, а «плохие» боты составляют растущий процент. Боты ИИ являются растущей частью этого трафика, причем некоторые компании показывают до 90% своего трафика бота искусственного интеллекта из одного источника. Эти скалеры часто обходят существующую защиту, имитируя законных пользователей, требуя более продвинутых решений, которые объединяют анализ трафика с алгоритмами обнаружения ботов для точной идентификации.

Разнообразие инфраструктуры увеличивает проблему. Организации запускают рабочие нагрузки на голое металлические серверы, кластеры Kubernetes и без серверных платформ — каждый со своими ограничениями и требованиями безопасности. Это создает проблему «мульти-мульти»: несколько инструментов, защищающих несколько стеков в нескольких средах, каждый с различными потребностями. Согласно проекту автоматизированных угроз OWASP, этот гетерогенный ландшафт делает подход, основанный на независимых услугах все более неэффективным.

Эта проблема сложна, но мы можем управлять им на трех уровнях: управление трафиком для управления запросами в точке входа, управляемой политикой безопасности для управления безопасностью в масштабе и защиты от края, чтобы остановить угрозы, прежде чем они достигнут внутренних систем. Облачный нативный подход объединяет эти слои, обеспечивая адаптируемую, масштабируемую безопасность, которая развивается с возникающими угрозами.

Управление трафиком

Прокси с открытым исходным кодом являются стандартным решением для тех, кто ищет больший контроль и производительность в управлении трафиком. Реализации уровня прокси добавляют минимальную задержку по сравнению с сторонними услугами, но обеспечивают надежное смягчение бота. Эти технологии используют несколько защитных механизмов для идентификации и блокировки вредоносных моделей трафика, включая усовершенствованные системы ограничения скорости, списки контроля доступа (ACL) и политики гибкого ответа, чтобы противостоять развивающимся угрозам бота.

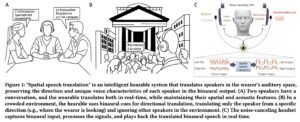

Крайне важно иметь систему, ограничивающую скорость, которая эффективно смягчает развивающиеся угрозы бота, сохраняя при этом минимальные накладные расходы и ложные позитивы. Эффективные системы объединяют гибкие алгоритмы с несколькими методами идентификации — отслеживание IP -адресов, отпечатки пальцев браузера, файлы cookie, запрашиваемые URL -адреса и пользовательские заголовки в качестве композитных ключей. Этот подход должен включать в себя списки разрешения/исключения, ограничения на основе геолокации и адаптивные правила, ограничивающие скорость, которые обнаруживают закономерности в различных векторах атаки, включая попытки грубого усиления, сериал и захват сессии.

Основываясь на конкретных профилях угроз, можно развернуть как скользящее окно, так и фиксированное ограничение ставки окна. Поскольку злоумышленники непрерывно изменяют свои методы, система должна оставаться адаптируемой, не жертвуя характеристиками. Дальнейшие улучшения включают ограничение распределенной скорости по кластерам и динамические пороговые расчеты, основанные на историческом профилировании.

Например, прокси используют такие технологии, как таблицы палочек в газости или общей зоны памяти в Nginx, чтобы обеспечить мониторинг мониторинга запросов в реальном времени и помочь обнаружить вредоносные действия, такие как атаки DDOS, начинка учетных данных и соскоб.

Варианты политики ответа могут включать в себя сложные запросы с помощью CAPTCHA (видимой или невидимых), ограничивая пропускную способность или направление запросов на HoneyPot. Кроме того, если бэкэнды перегружены, очередь на основе приоритетов может приостановить приоритет определенным запросам (например, в систему пользователей) по сравнению с другими.

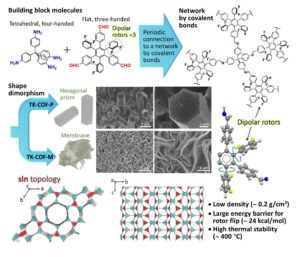

Управление трафиком становится еще более мощным при использовании пользовательских определений ресурсов (CRD) для обеспечения конфигурации политики Декларативной политики трафика. Команды могут определять сложные правила защиты бот как нативные ресурсы Kubernetes, используя рабочие процессы Gitops и стандартизация управления политиками в разных кластерах. Интеграция с облачной собственной моделью безопасности обеспечивает последовательную, масштабируемую защиту.

Основанная на политике безопасность

Чтобы решить проблему «мульти-мульти», организациям нужна единая стратегия, которая интегрирует управление трафиком с обеспечением безопасности на уровне платформы. Этот подход обеспечивает мелкозернистое управление трафиком, обеспечение соблюдения политики и наблюдаемость в реальном времени.

Технологии облаков обеспечивают разделение проблем: централизованная плоскость управления управляет политиками безопасности, в то время как распределенные плоскости данных обеспечивают соблюдение этих политик на уровне обработки трафика. Эта архитектура позволяет командам адаптировать уровни защиты в контекстном порядке без дублирования усилий, обеспечивая постоянную безопасность (и соответствие) в разных средах.

Объединенная архитектура плоскости управления может предложить значительные преимущества по сравнению с автономными плоскостями управления безопасности, часто предоставляемыми поставщиками защиты бота. Эти преимущества включают в себя снижение задержки, упрощенные операции и возможность включать другие собственные возможности доставки и безопасность. Кроме того, унифицированная плоскость управления может упростить сложности реализации многослойной политики безопасности путем автоматического сочетания строительных блоков безопасности более низкого уровня со стратегиями смягчения последствий, ориентированных на угрозу.

Наблюдение завершает этот цикл обратной связи, превращая реактивную безопасность в упреждающую практику. Инструментария OpenElemetry позволяет командам проследить подозрительные шаблоны запросов, в то время как метрики Prometheus обеспечивают обнаружение аномалий в реальном времени. Видимость в режиме реального времени позволяет командам постоянно улучшать свою защиту путем корректировки ограничений ставок, показателей репутации IP и целевых контрмеров.

Защита от края

Безопасность Edge-Layer повышает производительность и уменьшает поверхность атаки, фильтруя трафик высокого риска. Хорошо продуманная сеть Edge не только усиливает безопасность и улучшает пользовательский опыт, но и снижает затраты на инфраструктуру за счет разгрузки смягчения бота и оптимизации потребления ресурсов.

Обнаружение AI на краю имеет важное значение, используя фактические паттерны трафика для динамического уточнения стратегий смягчения бота. Модели машинного обучения постоянно адаптируются к возникающим угрозам, гарантируя, что защита остается эффективной в масштабе. Вместо того, чтобы выполнять ресурсный анализ по каждому запросу, системы должны регулярно анализировать трафик по всей сети с помощью машинного обучения для выявления новых угроз и шаблонов, а затем обновлять алгоритмы фильтрации фильтрации в режиме реального времени для поддержания эффективности без добавления задержки.

В то время как Управляемые сервисы Edge упрощают операции, создание собственной собственной облачной сети Edge предлагает больший контроль, эффективность затрат и гибкость. Облачный собственный подход делает это возможным с теми же инструментами, что и управление трафиком и оркестровку на уровне платформы, обеспечивая бесшовную интеграцию и масштабируемость. Самоуправляемый край предоставляет индивидуальные политики безопасности, снижает зависимость от сторонних сервисов и обеспечивает унифицированный стек, который применяет те же самые облачные нативные принципы на всех уровнях для последовательной, масштабируемой безопасности.

Проектирование вашего подхода

Выбор стратегии защиты бот зависит от организационного контекста, включая техническую экспертизу, потребности в масштабируемости и обязательства по соблюдению. Защита ботов должна начинаться с управления уровнями прокси, политики ограничения скорости и доступа в плоскости данных для смягчения непосредственных угроз.

В масштабе решения безопасности, управляемые политикой и унифицированных решений управления, обеспечивают последовательное обеспечение соблюдения в распределенных средах. Организации должны принять облачные нативные решения, которые объединяют внутреннюю и внешнюю защиту для долгосрочной согласованности безопасности. Kubernetes и Gitops Workflows обеспечивают масштабируемое автоматизированное обеспечение безопасности, которое развивается с возникающими угрозами.

Edge Security обеспечивает расширенную линию защиты для внешнего трафика, фильтруя вредоносные запросы, прежде чем они достигнут внутренней инфраструктуры. Этот подход сводит к минимуму воздействие поверхности атаки при сохранении производительности для законных пользователей.

Слоируя эти подходы, организации могут реализовать адаптивное, масштабируемое смягчение бота, гарантируя, что их инфраструктура остается безопасной, без ущерба для эффективности и простоты.

Чтобы узнать больше о Kubernetes и Облачной нативной экосистеме, присоединяйтесь к нам в Kubecon + CloudNativecon Europe в Лондоне 1-4 апреля.

Облачный фонд Cloud Computing Foundation (CNCF) проводит критические компоненты глобальной технологической инфраструктуры, включая Kubernetes, Prometheus и Angoy. CNCF является нейтральным домом для сотрудничества, объединяющий ведущих разработчиков отрасли, конечных пользователей и поставщиков. Узнайте больше последних из CNCF Trending Stories YouTube.com/ThenewStack Tech движется быстро, не пропустите эпизод. Подпишитесь на наш канал YouTube, чтобы транслировать все наши подкасты, интервью, демонстрации и многое другое. Группа подпишитесь с эскизом. Рон Норткойт является директором по техническому маркетингу в Haproxy Technologies, где он фокусируется на показателях эффективности, содержании разработчика и глубоких отраслевых знаниях для стимулирования технических инноваций и вовлечения. С более чем 25 -летним опытом работы в экосистеме с открытым исходным кодом, … Подробнее от Ron Northcutt