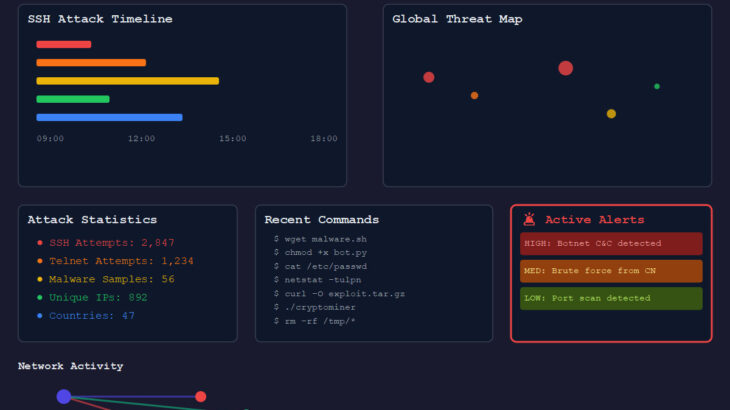

Безопасность абсолютно важна на данный момент. Ни один бизнес (независимо от размера) не может игнорировать безопасность и предположить, что ничего не произойдет. Это будет только вопрос, когда.

И это если вы постоянно знаете о том, что происходит в вашей сети. Представьте себе, если вы не обращаете внимания.

Дело в том, что есть так много вещей, которые следует учитывать для безопасности, и иногда очевидное может остаться без контроля. Например, Telnet. Помните это? То, что когда -то было лидером удаленных соединений, стало задней дверью для всевозможных гнусных поступлений. Затем появился SSH, который экспоненциально более безопасен … но не идеален.

Вы должны следить за этими вещами, всегда бдительно относительно того, что происходит «под капюшоном» ваших серверов.

Вы также можете заманить потенциальных злоумышленников к тому, что называется Honeypot.

По сути, Honeypot — это приманка, которая заманивает злоумышленников с ваших производственных серверов, все время сохраняя детали о том, как эти хакеры пытались получить вход. С помощью информации, сохраненной HoneyPot, вы можете предпринять соответствующие действия для предотвращения атак на ваши критические системы.

Honeypot не является прямым средством защиты. Вместо этого Honeypot — это инструмент, предназначенный для того, чтобы помочь вам обнаружить и изучать несанкционированные попытки доступа в вашей сети.

Звучит сложно, не так ли?

Благодаря Linux, это не так сложно, как вы думаете.

Я собираюсь провести вас через процесс установки Honeypot на сервере Ubuntu. Рассматриваемый Honeypot-Cowrie, которая представляет собой HoneyPot на основе SSH/Telnet, который может помочь вам увидеть, как злоумышленники могут попытаться получить удаленный доступ к вашим системам.

Cowrie открыт с открытым исходным кодом и бесплатно для установки/использования. Cowrie находится в активном развитии и существует некоторое время, так что это проверенный инструмент.

Вы можете развернуть Cowrie в качестве контейнера Docker, но я собираюсь показать вам, как установить его старомодный путь.

Захватывающий.

Вы готовы?

Что вам понадобится

Единственное, что вам нужно для этого, — это управляемый экземпляр сервера Ubuntu (предпочтительно v 22.04 или новее) и пользователя с привилегиями SUDO. Конечно, вам также понадобится сетевое соединение, но это само собой разумеется.

Давайте сделаем это.

Установите зависимости

Первый шаг — установить необходимые зависимости. Войдите в экземпляр сервера Ubuntu и выпустите следующую команду:

sudo apt-get установить git python3-virtualenv libssl-dev libffi-dev build-essential libpython3-dev python3-minimal authbind virtualenv python3.12-venv -y 1 sudo apt-get install git python3-virtulenv libssl-dev-dev-dev-dev-develivense libthon3-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-m-mynembind3- VirtualEnv Python3.12 -VEVENV -Y

Как только это будет установлено, вы готовы продолжить.

Добавить пользователя Cowrie

Мы собираемся создать нового пользователя с именем Cowrie, без пароля, который выполняется с помощью команды:

Sudo Adduser-disabled-password cowrie 1 sudo adduser-disabled-password cowrie

Ответьте на необходимые вопросы (вы можете просто нажать Enter, чтобы принять ответы по умолчанию). С этим позаботилось, измените пользователя Cowrie с командой:

Sudo Su — Cowrie 1 Sudo Su — Cowrie

Клонировать репозиторий Cowrie

Теперь мы можем клонировать депозитарий Cowrie с помощью команды:

git clone 1 git clone

Как только об этом позаботится, измените новый каталог с:

CD Cowrie 1 CD Cowrie

Создать виртуальную среду

Теперь нам нужно создать виртуальную среду Python с командой:

Python3 -m venv Cowrie -env 1 Python3 -m venv cowrie -env

С помощью этого давайте запустим шаги установки, что можно выполнить с помощью следующих команд:

Source Cowrie -env/bin/Activate Python3 -m Pip install -upgrade pip python3 -m pip install -upgrade -r tement.txt 123 source cowrie -env/bin/activepython3 -m pip install -uppgrade pippython3 -m stall

Создать файл конфигурации Cowrie

Пришло время создать файл конфигурации Cowrie, который будет включать Telnet. Создайте файл с командой (из каталога Cowrie):

nano etc/cowrie.conf 1 nano etc/cowrie.conf

В этом файле вставьте следующее:

[telnet]

включено = true 12

[telnet]включено = true

Сохраните и закройте файл с помощью Ctrl-X.

Начните Cowrie с командой (запустите из каталога Cowrie):

Bin/Cowrie Start 1 Bin/Cowrie Start

Перенаправить необходимые порты

Теперь мы перенаправляем порты SSH и Telnet, чтобы SSH Port 22 перешел на 2222, а Telnet Port 23 перешел на 2223. Чтобы сделать это, вам нужно либо выйти из пользователя Cowrie, а затем внести изменения со следующими командами:

sudo iptables -t nat -a prerouting -p tcp — -dport 22 -j redirect -to -port 2222 sudo iptables -t nat -a prerouting -p tcp — -dport 23 -j перенаправление — -to -порт 2223 12 sudo iptables -t nat -a -a -yptors -natport 22 -jeport — -jepport — -yeptable PREROUTING -P TCP -ДОПОРТ 23 -J REVIERECT -TO -PORT 2223

Убедитесь, что это работает

На Honeypot переоделись к пользователю Cowrie (Sudo Su — Cowrie) и давайте следуем в журнале Cowrie, используя следующую команду:

Хвост -f Cowrie/var/log/cowrie/cowrie.log 1 tail -f cowrie/var/log/cowrie/cowrie.log

Перейдите на другую машину в вашей сети и попытайтесь либо на сервере Honeypot, и вы увидите, что записи появляются в следующем журнале, который указывает, откуда идет соединение (и другие биты полезной информации). Вы можете сделать то же самое, проверив соединение SSH с honeypot.

Вы захотите убедиться, что регулярно проверяют журналы Cowrie (как и в течение дня в течение дня), чтобы увидеть, пытается ли кто -нибудь получить доступ к серверу. Если это так, у вас будет представление о том, откуда происходит связь, и сможет смягчить ее, прежде чем что -то катастрофическое произойдет.

Trending Stories youtube.com/thenewstack Tech движется быстро, не пропустите эпизод. Подпишитесь на наш канал YouTube, чтобы транслировать все наши подкасты, интервью, демонстрации и многое другое. Группа подпишитесь с эскизом. Джек Уоллен-это то, что происходит, когда генеральный разум с умом с современным Snark. Джек — искатель истины и писатель слов с квантовым механическим карандашом и разрозненным ударом звука и души. Хотя он проживает … читайте больше от Джека Валлена