Исследователь безопасности говорит, что пароль по умолчанию, поставляемый в широко используемой системе управления доступа дверей, позволяет любому легко и удаленно получить доступ к дверным замкам и управления лифтами в десятках зданий в сша и Канаде.

Hirsch, компания, которая в настоящее время владеет системой доступа к дверным сетчам въедобла, не будет исправлять уязвимость, заявив, что ошибка за разработкой и что клиенты должны были следовать инструкциям по настройке компании и изменили пароль по умолчанию.

Это оставляет десятки открытых жилых и офисных зданий по всей Северной Америке, которые еще не изменили пароль их системы контроля доступа или не знают, что они должны, по словам Эрика Дейгла, который обнаружил десятки открытых зданий.

Пароли по умолчанию не являются редкостью и не обязательно секрет в подключенных к Интернету устройствам; Пароли, поставляемые с продуктами, обычно предназначены для упрощения доступа в систему для клиента и часто встречаются в их руководстве. Но полагаясь на клиента, чтобы изменить пароль по умолчанию, чтобы предотвратить любой будущий злонамеренный доступ по -прежнему классифицируется как уязвимость безопасности в самом продукте.

В случае продуктов ввода дверей Хирша клиентам, установленным системой, не предлагается или не требуется для изменения пароля по умолчанию.

Таким образом, Дейгл был приписан обнаружению ошибки безопасности, официально обозначенной как CVE-2025-26793.

Нет запланированного исправления

Пароли по умолчанию уже давно стали проблемой для устройств, подключенных к Интернету, позволяя вредоносным хакерам использовать пароли для входа в систему, как будто они были законным владельцем и крадут данные, или угнали устройства, чтобы использовать свою полосу пропускания для запуска кибератак. В последние годы правительства стремились оттолкнуть производителей технологий от использования небезопасных паролей по умолчанию, учитывая риски безопасности, которые они представляют.

В случае системы ввода дверей Хирша, ошибка оценена как 10 из 10 по шкале тяжести уязвимости благодаря простоте, с которой каждый может использовать его. Практически говоря, использование ошибки так же просто, как и пароль по умолчанию из Руководства по установке системы на веб-сайте Hirsch и подключение пароля к странице входа в Интернет на системе любого затронутого здания.

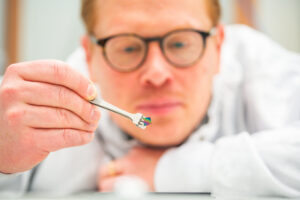

В сообщении в блоге Дейгл сказал, что обнаружил уязвимость в прошлом году после того, как обнаружил одну из панелей ввода дверей для ввода въезда, созданного Hirsch, в здании в его родном городе Ванкувер. Дейгл использовал сайт интернет-сканирования Zoomeye для поиска систем сетки ввода, которые были подключены к Интернету, и обнаружил 71 системы, которые все еще полагались на учетные данные по умолчанию.

Дейгл сказал, что пароль по умолчанию позволяет доступ к веб-системе Mesh, которую управляющие зданиями используют для управления доступом к лифтам, общим зонам, а также офисным и жилым дверным замкам. Каждая система отображает физический адрес здания с установленной системой сетки, что позволяет любому войти в систему, чтобы узнать, к какому зданию у них был доступ.

Дейгл сказал, что можно было бы эффективно разобраться в любом из десятков пораженных зданий за считанные минуты, не привлекая никакого внимания.

TechCrunch вмешался, потому что у Хирша нет средств, таких как страница раскрытия уязвимости, для представителей общественности, таких как Daigle, сообщать о недостатке безопасности компании.

Генеральный директор Hirsch Марк Аллен не ответил на запрос TechCrunch о комментариях, а вместо этого отложил старшему менеджеру по продукту Hirsch, который сказал TechCrunch, что использование паролями компании «устарело» (не говоря уже). Менеджер по продукту заявил, что «в равной степени касается», что есть клиенты, которые «устанавливают системы и не следуют рекомендациям производителей», ссылаясь на собственные инструкции по установке Hirsch.

Хирш не обязуется публично раскрывать подробную информацию о ошибке, но сказал, что связался со своими клиентами по поводу следования руководству по руководству продукта.

Поскольку Хирш не желает исправлять ошибку, некоторые здания — и их обитатели — вероятно, останутся открытыми. Ошибка показывает, что выбор разработки продуктов в прошлом году может вернуться, чтобы иметь реальные последствия спустя годы.